Единственный в своем роде: как Крюк сочетает в себе самые опасные особенности трояна и вымогателей?

Новая версия научилась переводить экран жертвы и попросить выкуп, чтобы разблокировать устройство.

Мобильная экосистема Android сталкивается с новой волной угроз, вызванных эволюцией банковского троянского крючка. Последняя версия этой вредоносной программы была обновлена с расширенным набором функций и стала гибридом, который сочетает в себе инструменты шпионского программного обеспечения, вымогателей и дистанционного управления.

Крюк был первоначально разработан как производная троянского эммака, чей выходной код истек в общественном пространстве некоторое время назад. С самого начала он был ориентирован на кражу аутентичных данных из банковских приложений, используя ложные интерфейсы для сбора паролей и данных карт. Но обновленная версия компиляции значительно расширяет функциональность.

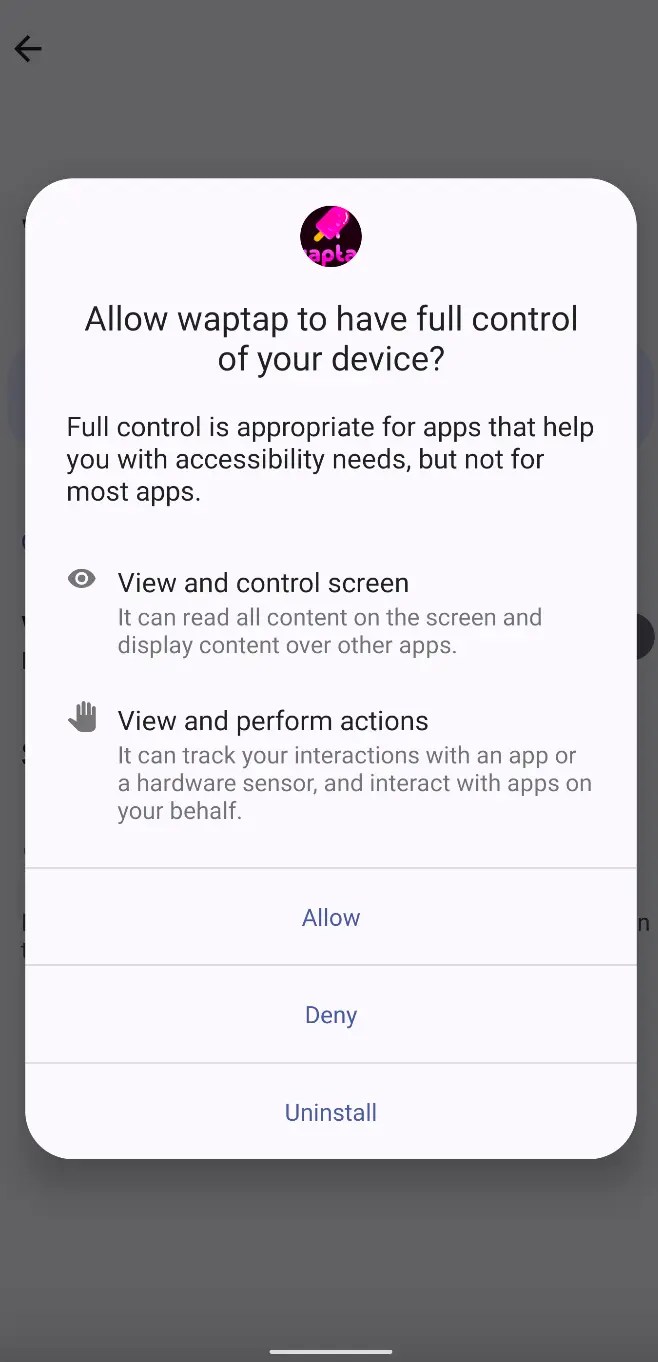

Троян уже поддерживает 107 удаленных команд, в том числе 38 новых, которые поднимают его на совершенно новый уровень угрозыСреди инноваций есть возможность отображать «зашифрованные» перекрытия всего экрана с сообщением о предполагаемом заблокированном устройстве и запросе выкупа. Данные на сумму и атаки портфеля криптовалюты динамически отправляются с сервера управления, а депозит управляется удаленно.

Новые функции включают в себя генерацию поддельных штифтов или шаблон разблокировки, имитируя интерфейс Google Pay для сбора данных карт, прозрачные депозиты для записи жестов и даже фальшивые сканирующие окна NFC для данных о краже из бесконтактных карт.

Кроме того, троян может перевести изображение на экране жертвы, сфотографировать с фронтальной камеры, захватить SMS, украсть печенье и секретные фразы, чтобы восстановить криптоппорты. Инфекция чаще всего осуществляется с помощью фишинговых площадок и поддельных хранилищ в GitHub, где вредоносные файлы APK публикуются под видом законных приложений.

Согласно Zimperium, широкое использование крючка отражает тенденцию, в которой банковские троянские лошади все чаще объединяют функции программного обеспечения для шпионских программ и выкуп, размывая границы между категориями угроз. Эта стратегия позволяет злоумышленникам контролировать устройства, красть деньги и личные данные и блокировать доступ к смартфону, заставляя владельца оплачивать.

Тем временем Zscaler отмечает ускоренное развитие банковского трояна Анатса, число которых увеличилось до 831 целей, включая банки и криптографические услуги. Он распространяется через фальшивые файлы Google Play, которые маскируют вредоносный код. В общей сложности было выявлено 77 инфицированных заявлений, в том числе Джокера и Харли, которые были установлены более 19 миллионов раз.

Обновленные версии Hook и Anatsa демонстрируют общую тенденцию: мобильные троянские лошади становятся универсальными инструментами, объединяющими кражу финансовых данных, секретное наблюдение, вымогательство и дистанционное управление устройствами. Масштаб угрозы растет, и методы распределения становятся более изощренными, что увеличивает риски для потребителей, финансовых организаций и корпоративных сетей.