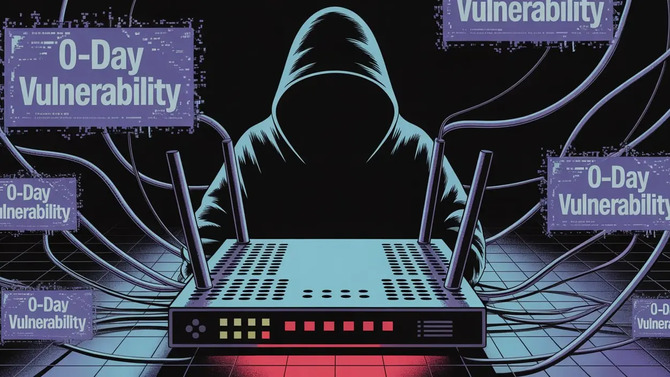

Миллионы маршрутизаторов и переключателей Cisco, которых угрожают активно используемым Luka нулевым CVE-2025-20352 в протоколе SNMP

Маршрутизаторы и сетевые переключатели — это устройства, которые поддерживают большую часть глобального движения данных. Появление серьезных пробелов в безопасности, особенно тех, которые активно используются киберпреступниками, представляет серьезную угрозу. Это может применяться как к крупным корпорациям, так и к небольшим компаниям, а также в отношении обычных пользователей. Влияние успешной атаки хакерской атаки может быть трудно оценить.

Критический разрыв в отчете SNMP раскрывает миллионы сетевых устройств Cisco для активных атак, что позволяет вам удаленно контролировать.

Хакеры могут заразить материнские платы серверов супермикрон

Cisco выявила критический разрыв в безопасности в протоколе протокола управления сетью своих операционных систем iOS и iOS XE. Восприимчивость CVE-2025-20352 получила рейтинг 7,7 по шкале CVSS и уже активно используется киберпреступниками при реальных атаках. Проблема возникает в результате переполнения стека в подсистеме SNMP и применяется ко всем поддерживаемым версиям программного обеспечения Cisco IOS и программного обеспечения Cisco IOS XE. Хакеры могут использовать этот разрыв, отправив специально подготовленный пакет SNMP на находящееся под угрозой исчезновения через цепочки IPv4 или IPv6. Что может сделать хакер, зависит от того, что есть у его разрешений. Если он имеет базовый доступ, он может заблокировать устройство. Если у него более высокая квалификация, он может полностью контролировать систему.

Эта восприимчивость может разрушить всю Microsoft Azure. Один токен было достаточно, чтобы взять под контроль учетные записи всех компаний

Чтобы выполнить атаку DOS, CyberCriminter нужен пароль для доступа к SNMP в версии 2C или старше или правильные данные входа для входа для версии SNMP 3. Чтобы выполнить код в качестве администратора, требуются дополнительные административные разрешения или самый высокий уровень доступа (привилегия 15) на подходящем устройстве. Cisco предупреждает, что все устройства с включенным SNMP находятся под угрозой, если только администратор специально не отключил проблемную функцию. Компания выпустила версию программного обеспечения Cisco IOS XE версии 17.15.4a. Временно администраторы могут ограничивать доступ только для пользователей доверенных пользователей и отключить идентификаторы фертильных объектов, хотя это может повлиять на управление устройствами. Проблема является еще одним примером постоянной угрозы для инфраструктуры сети Cisco. Ранее мы сообщили о использовании пробелов в маршрутизаторах этой компании российской статичной группой Tundra для нападения на критическую инфраструктуру. Следующая иллюстрация из профиля Кевина Бомонта (Gossithedog) на портале Mastodon показывает результаты поисковой системы Shodan, указывающих на то, что более 2 миллионов устройств по всему миру предоставляют устройства SNMP через сетевые интерфейсы.

Источник: Cisco Security Advisory, Кевин Бомонт (Gossithedog) на Mastodo