Раскрыта российская хакерская кампания против десятков тысяч домашних роутеров TP-Link и MikroTik

В мае прошлого года хакерская группа APT28, также известная как Forest Blizzard, связанная с российским ГРУ, начала масштабную кампанию, в ходе которой были скомпрометированы десятки тысяч домашних маршрутизаторов MikroTik и TP-Link. В рамках кампании были изменены настройки сетевого оборудования, превратившие его в вредоносную инфраструктуру.

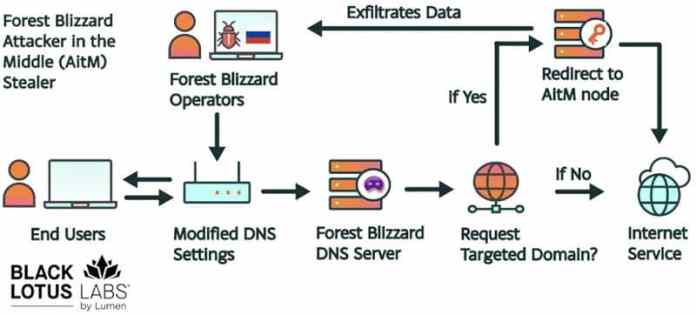

Масштабная хакерская кампания называется FrostArmada — о ней рассказали эксперты подразделения Black Lotus Labs компании Lumen, а также специалисты Microsoft. В ходе атаки хакеры проникли в уязвимое оборудование дома и малого бизнеса, изменили настройки DNS и перехватили пользовательский трафик. Когда пользователи посещали домены, представляющие интерес для хакеров, их трафик перенаправлялся на узлы «посредник» (АйтМ), где были собраны данные доступа жертв: пароли, токены OAuth и другая информация, необходимая для доступа к веб-сервисам и электронной почте.

В рамках совместной операции «Маскарад», проведенной Министерством юстиции США, ФБР и зарубежными партнерами американских ведомств, правоохранительным органам удалось сорвать работу и впоследствии отключить инфраструктуру, используемую хакерами. Жертвами стали военнослужащие, сотрудники государственных структур и персонал объектов критической инфраструктуры. В период пиковой активности с инфраструктурой APT28 взаимодействовало более 18 000 уникальных IP-адресов из более чем 120 стран.

Действия хакеров были в первую очередь направлены против государственных учреждений, включая министерства иностранных дел, правоохранительные органы, внешних поставщиков услуг электронной почты и облачных сервисов в странах Северной Африки, Центральной Америки, Юго-Восточной Азии и Европы. По данным Microsoft, в результате кампании были скомпрометированы более 5000 потребительских устройств и более 200 организаций. Компания также наладила аутсорсинговую деятельность AitM как минимум в трех правительственных организациях в Африке.

Одним из векторов атаки стали знаменитые маршрутизаторы TP-Link WR841N, где эксплуатировалась уязвимость CVE-2023-50224 с рейтингом 6,5. В объявлении также было перечислено более 20 дополнительных моделей TP-Link, на которые была нацелена кампания, включая Archer C5 и C7, WDR3500, WDR3600 и WDR4300, WR1043ND, MR3420 и MR6400 LTE-маршрутизаторы, а также несколько вариантов WR740N, WR840N, WR842N, WR845N и WR941ND. Дополнительным вектором атаки стало относительно небольшое количество роутеров MikroTik в Восточной Европе.

Хакеры реализовали автоматизированный процесс фильтрации, чтобы изолировать DNS-запросы к интересующим их ресурсам. В некоторых случаях использовалась имитация законных служб, таких как Microsoft Outlook Web Access. В других случаях группа серверов направляла запросы к инфраструктуре APT28. Кампания была направлена исключительно на сбор информации, а не на распространение вредоносного ПО и DDoS-атак.

Все важное из мира технологий прямо на ваш почтовый ящик.

Все важное из мира технологий прямо на ваш почтовый ящик.

Подписываясь, вы принимаете наши Условия и Политику конфиденциальности. Вы можете отказаться от подписки одним щелчком мыши в любое время.