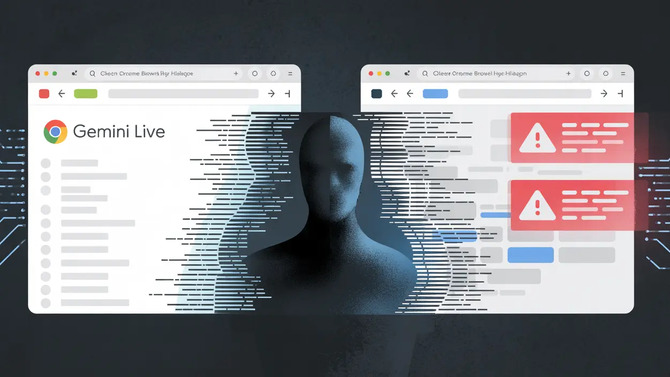

Уязвимость Gemini Live позволяла расширениям Chrome повышать привилегии и получать доступ к камере, микрофону и локальным файлам.

Когда в сентябре 2025 года Google встроил помощника Gemini непосредственно в Chrome, браузер получил возможности, которые раньше требовали множества внешних инструментов. Gemini Live может читать страницы, делать снимки экрана, получать доступ к локальным файлам и даже использовать камеру и микрофон. Исследователи из Palo Alto Networks Unit 42 обнаружили, что тот же доступ может быть скомпрометирован простым расширением браузера.

К сожалению, интеграция ИИ с браузером Chrome — это не только удобство. Это также новая, серьезная область для проведения атак, которую особенно неприятным образом обнажила уязвимость CVE-2026-0628.

LLM деанонимизируют пользователей Reddit и Hacker News с точностью 90 процентов и по цене до 4 долларов за профиль.

Уязвимость, определенная как CVE-2026-0628 и получившая рейтинг 8,8 по шкале CVSS, заключалась в механизме WebView, с помощью которого Chrome загружает приложение Gemini по адресу. хром://глик. Оказалось, что у расширения есть только разрешения декларативныйNetRequestтот же самый, который используется в популярном AdBlock, мог бы захватывать трафик на Gemini.google.com не только в обычной вкладке браузера, но и внутри привилегированной боковой панели. Разница существенная. Внедрение кода на страницу — стандартное поведение, внедрение его во встроенный в браузер компонент — серьезная ошибка модели безопасности. Результатом стал полный захват привилегий Gemini без какого-либо дополнительного взаимодействия с пользователем.

Я обнаружил уязвимость (ВЫСОКАЯ), позволяющую использовать расширение для взлома новой панели Gemini Live in Chrome.

Это могло позволить злоумышленникам:

* Украсть/вызвать подсказки

* Доступ к медиа ️

*Утечка личных данных

* Делайте скриншоты

* Доступ к файлам и папкам ОСНо история гораздо больше pic.twitter.com/qOeZ8xu0WG

— Галь Вейцман (@WeizmanGal) 2 марта 2026 г.

Конфигурационный файл в репозитории как оружие. Check Point раскрывает, как Claude Code можно превратить в инструмент атаки

Атака, названная первооткрывателем Гэлом Вейцманом Glic Jack, дала злоумышленнику доступ к камере и микрофону, не спрашивая разрешения у пользователя. Кроме того, хакер имел возможность делать скриншоты любых HTTPS-страниц, получать доступ к файлам и каталогам на диске и даже превращать панель Gemini в фейковый фишинговый интерфейс. Последний сценарий особенно тревожен, поскольку пользователь рассматривает боковую панель Chrome как доверенную часть браузера, а не как потенциально опасный внешний контент.

Ваша гостевая сеть не защищает вас так сильно, как вы думаете. AirSnitch обходит шифрование Wi-Fi на устройствах Netgear, Cisco и ASUS

Здесь важен контекст. Мы уже писали о волне вредоносных расширений Chrome, которая затронула миллионы пользователей в 2024 году, включая такие популярные дополнения, как Adblock. Эти атаки потребовали захвата учетных записей разработчиков. CVE-2026-0628 опустил планку еще ниже. Этого было достаточно, чтобы убедить кого-нибудь установить расширение с, казалось бы, безобидными разрешениями. Это не единичный случай. Подобные методы атаки могут появиться в любом браузере, в котором ИИ работает непосредственно в его ядре, например Copilot для Microsoft Edge, Atlas или Comet. Патч появился в Chrome 143.0.7499.192 в первых числах января 2026 года. Если кто-то еще не обновил свой браузер, ему следует сделать это немедленно.

Источник: Palo Alto Networks Unit 42, Malwarebytes, The Hacker News.