Воспоминания: 16 RTX 4090 видеокарты победили Akira Ransomware шифрование за 10 часов

Миллиарды разбитых попыток в секунду не оставляют шансов для хакеров.

Исследователь кибербезопасности Yohanes Nugroho разработал инструмент дешифрования файла, зашифрованный в версии Ransomuer Linux АкираС Этот инструмент использует мощность графических процессоров для выбора ключей и абсолютно возврата данных.

Nugroho начал работать над Decrypterographer после того, как обратился за помощью к другу. Он думал, что может восстановить файлы в течение недели, поскольку алгоритм Акиры создает ключи в зависимости от маркеров времени. Тем не менее, процесс оказался более сложным, чем ожидалось, и занял три недели. В общей сложности исследователь потратил 1200 долларов на работу графических ускорителей, прежде чем он преуспел.

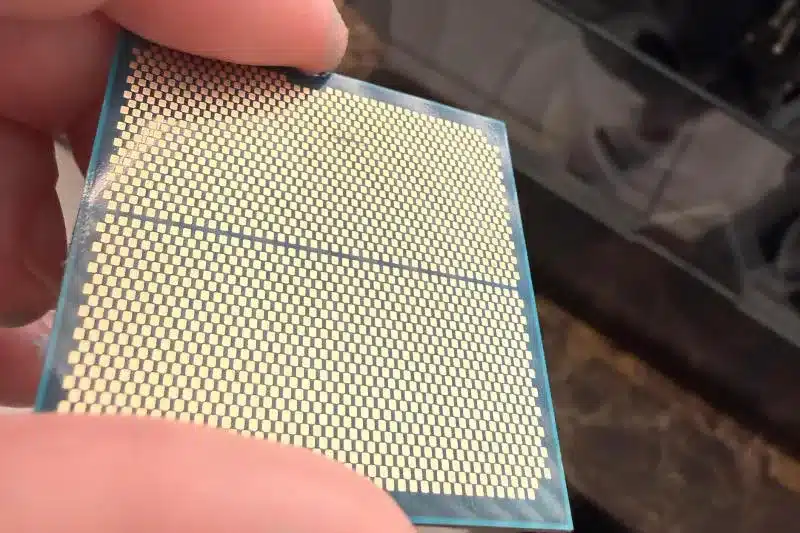

В отличие от классических инструментов дешифрования, в которых пользователь должен ввести ключ, программа Nugroho использует метод грубой силы. Akira создает уникальный ключ для каждого файла, используя текущую временную отметку в наносекундах. Этот параметр является основой для генерации ключа, который затем подвергается 1500 итерациям Hashs с SHA-256.

Как Акира применяет четыре разных маркера времени с высокой точностьюколичество возможных комбинаций огромно, что делает грубую силу сложной задачей. Кроме того, процесс шифрования использует множество, что затрудняет установление точного времени шифрования файла.

Чтобы сузить поиск, Нигрохо изучил системные журналы, предоставленные его другом. При условии, что профили шифрования могут быть созданы путем анализа метаданных файлов и маркеров времени. Первоначальные тесты графической карты RTX 3060 показали недостаточную производительность — только 60 миллионов попыток расшифровки в секунду. Обновление до RTX 3090 также не приводит к значительному улучшению.

Проблема была окончательно решена с помощью Runpod и Vast.ai Cloud Services, которые обеспечивали необходимую вычислительную мощность. Исследователь использовал шестнадцать видеокарт RTX 4090, чтобы успешно разбить ключ, завершив выбор ключа примерно через 10 часов. Однако с большим количеством зашифрованных файлов процесс может занять несколько дней.

Согласно Nigroh, его код может быть значительно оптимизирован, и графические процессоры, безусловно, могут достичь большей эффективности. Исходный код Decrypter опубликован в GitHub с подробными инструкциями для восстановления данных.

Перед использованием инструмента рекомендуется резервное копирование зашифрованных файлов, так как попытки расшифровать неправильные ключи могут привести к их повреждению.

Но в любом случае, это интересная идея справиться с выкупом, у которого есть будущее.